Topología y Enrutamiento Core

Abandono de diseños de red plana en favor de una segmentación lógica estricta mediante VMware (Bridged Mode) y NGFW.

- Zona 1 (Red SOC - 10.10.10.0/24): Alojamiento del cerebro SIEM (Ubuntu + Wazuh Manager v4.8) e infraestructura de atacante (Kali Linux) inyectada para simulaciones de compromiso.

- Zona 2 (Red Corporativa - 10.20.20.0/24): Entorno víctima compuesto por un Controlador de Dominio (Windows Server 2022) y endpoints corporativos mixtos (Windows 10 Pro y Ubuntu Desktop).

- Hito Arquitectónico: Configuración de enrutamiento inter-VLAN en FortiGate desactivando el NAT entre la Red SOC y Corporativa, garantizando la trazabilidad absoluta de las IPs de origen atacantes en los logs del SIEM.

Pilares Defensivos y Ofensivos

Hardening Active Directory

Creación de GPOs empresariales para habilitar auditoría a nivel de kernel (Event ID 4625/4624 y 4688) mitigando técnicas LotL. Configuración estricta de sincronización NTP para proteger la criptografía Kerberos.

Visibilidad Multiplataforma (XDR)

Despliegue unificado de agentes Wazuh con 100% de cobertura. Activación del módulo Vulnerability Detector para cruzar el software de los endpoints con la base de datos global de CVEs del NIST. Ingesta centralizada de telemetría perimetral enviando logs del NGFW (FortiGate) por Syslog al SIEM para correlacionar ataques a nivel de red.

Privilegios y Zero Trust

Implementación de Microsoft LAPS para rotación automatizada de credenciales locales. Aplicación de Zero Trust en el endpoint mediante AppLocker, bloqueando binarios a nivel de kernel con reglas de firma digital (Publisher Rules).

Identidad Híbrida y PAW

Integración de Ubuntu en AD mediante realmd/SSSD. Despliegue de Windows Admin Center en modo Gateway operando como Privileged Access Workstation (PAW), protegiendo al DC sin exposición interactiva (Mitigación Pass-the-Hash).

Custom EDR & Threat Intelligence

Desarrollo y despliegue multiplataforma de la extensión "Security Coach" mediante GPOs e IIS. Ingesta de logs personalizados en Wazuh creando decodificadores y reglas XML propias, mapeando alertas de Phishing directamente al framework MITRE ATT&CK (ej. T1566, T1584).

Simulación Red Team (T1110)

Operación de validación de canalización de eventos. Bypass de restricciones NLA y ejecución de ataques de diccionario masivos contra el protocolo SMB del Controlador de Dominio utilizando NetExec.

Threat Hunting Activo

Aislamiento de eventos de ataque en el dashboard de Wazuh mediante consultas KQL/Lucene, confirmando la correcta atribución táctica a la IP origen del Red Team.

Evidencias del Laboratorio (Ataque vs Defensa)

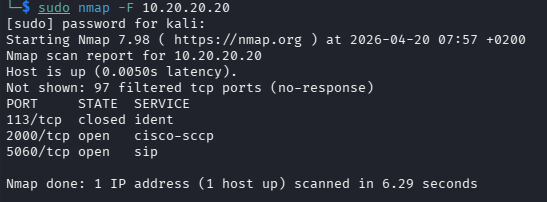

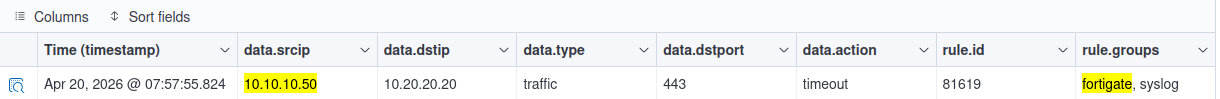

Correlación XDR: Reconocimiento de Red (T1595)

Verificación de telemetría perimetral: A la izquierda, ejecución de un escaneo rápido de puertos desde la infraestructura de ataque (10.10.10.50). A la derecha, el SIEM captura e indexa instantáneamente el tráfico descartado reportado por el firewall FortiGate a través de Syslog, validando la visibilidad inter-VLAN sin enmascaramiento NAT.

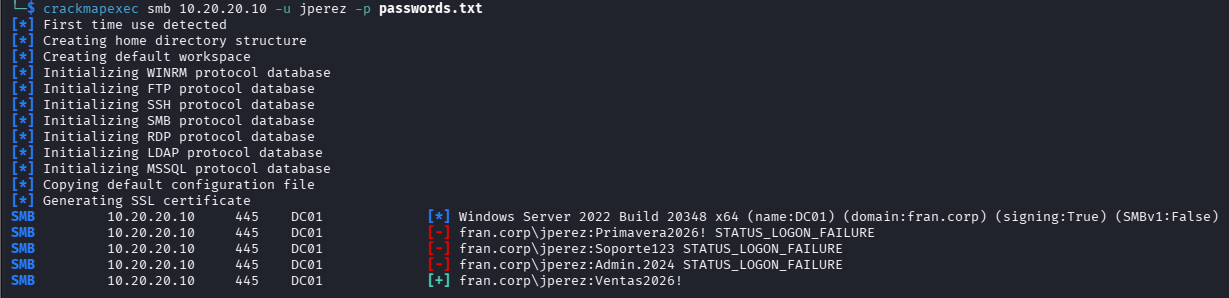

Caso de Estudio: Fuerza Bruta SMB (T1110)

Ejecución Ofensiva

Simulación de ataque de diccionario contra el protocolo SMB del Controlador de Dominio (10.20.20.10) forzando el usuario 'jperez' con herramientas de red.

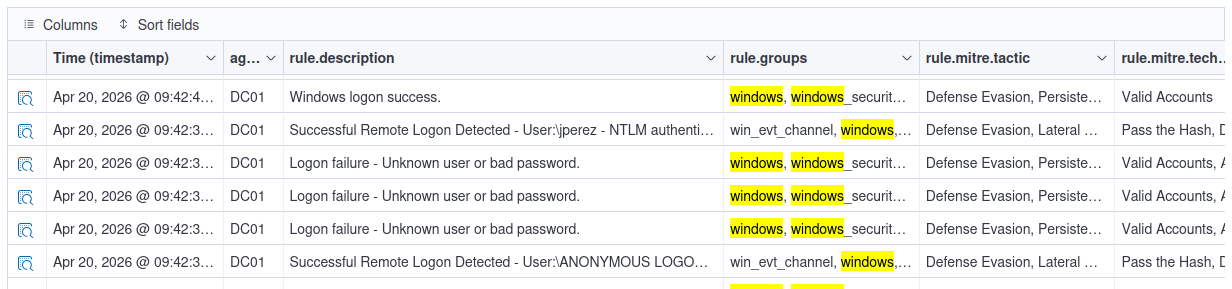

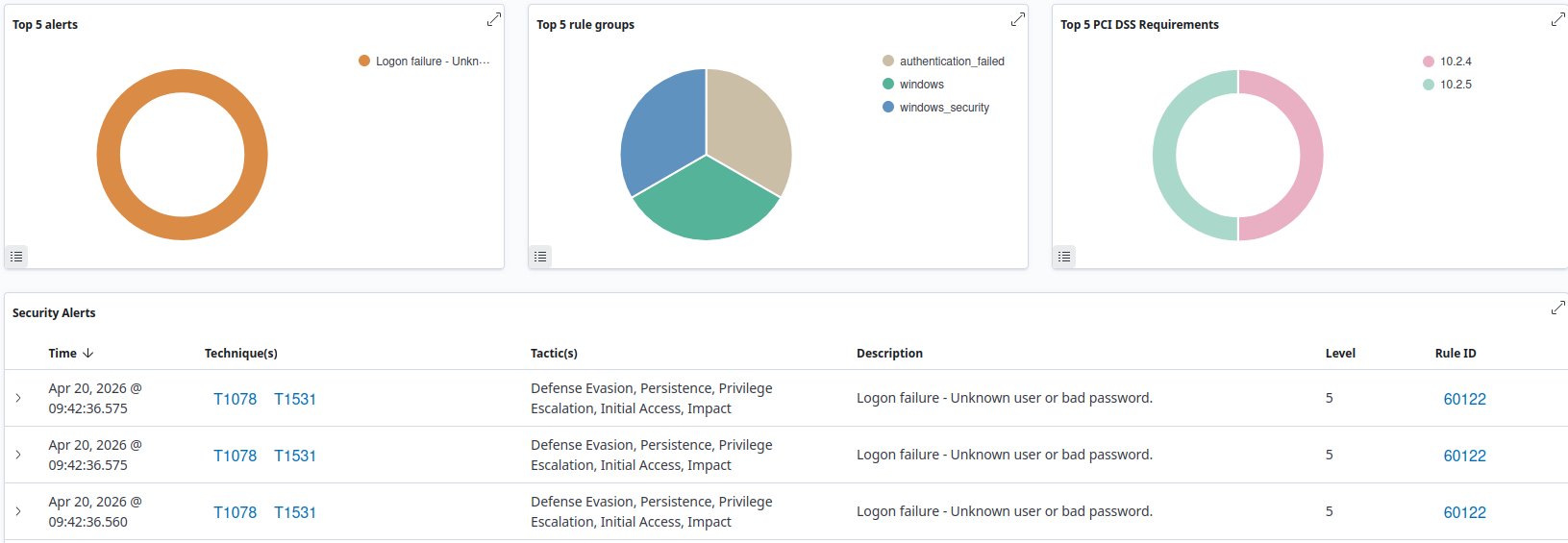

Detección Cruda (XDR)

Aislamiento de eventos en Wazuh Discover. Trazabilidad de la cascada de fallos (Logon failure) y el éxito final, mapeados a tácticas de Valid Accounts.

Inteligencia Estratégica

Traducción de los logs a métricas ejecutivas, mostrando el impacto en los requerimientos de cumplimiento PCI DSS (10.2.4) y el top de alertas de seguridad.