Arquitectura del Sistema

- Sensor Frontend (EDR): Extensión compilada (.crx) desarrollada con HTML/JS y Manifest V3. Interactúa con el Main World del navegador mediante API Hooking para intervenciones físicas en el DOM (ej. deshabilitar inputs de contraseñas).

- Motor Backend: API asíncrona desarrollada en Python utilizando FastAPI y Uvicorn para la ingesta y análisis de telemetría con latencia casi nula.

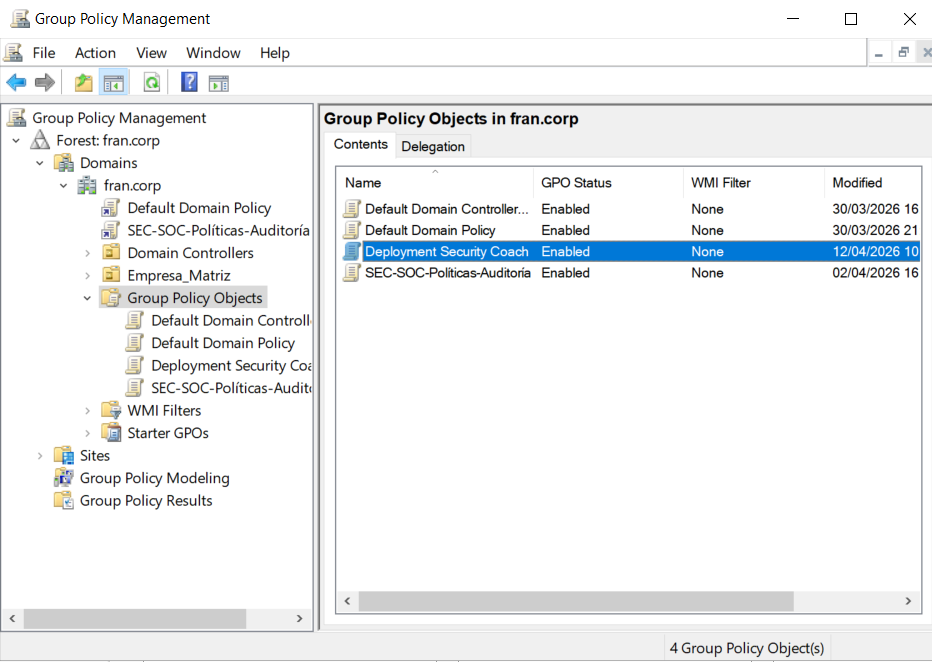

- Despliegue Corporativo (GPO): Administración mediante plantillas ADMX en Active Directory y directiva

ExtensionInstallForcelistpara instalación forzada, servida a través de un IIS local.

Motor de Detección Avanzada y Operaciones

Anti-Phishing Heurístico

Implementación del algoritmo de distancia de Levenshtein para identificar suplantaciones tipográficas (Typosquatting) en tiempo real, sumado a protección anti-homógrafos (Punycode).

Zero-Trust & k-Anonymity

Integración con HaveIBeenPwned mediante el modelo k-Anonymity (enviando solo los primeros 5 caracteres del hash SHA-1 local) para garantizar la privacidad de las credenciales introducidas.

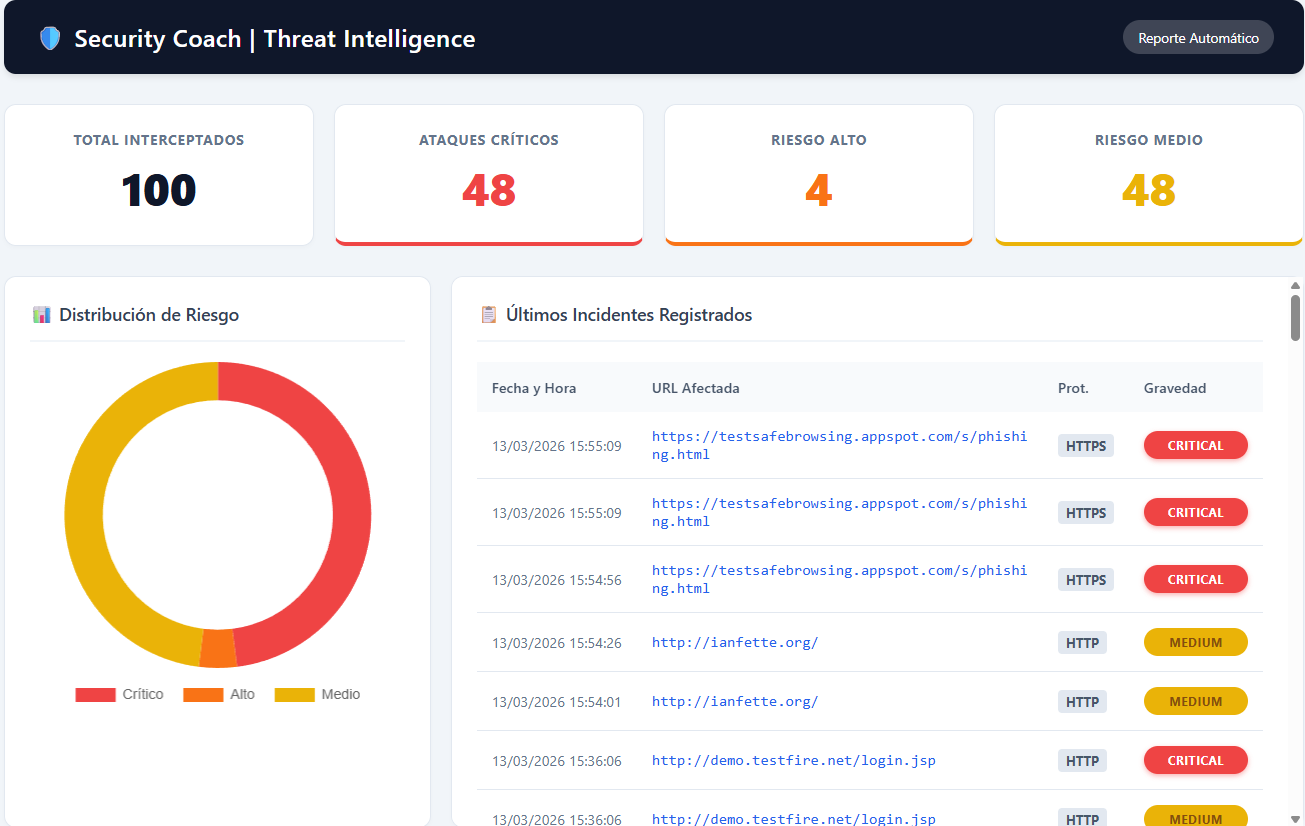

Threat Intelligence Global

Integración en tiempo real con la API de Google Safe Browsing. Evaluación al vuelo de URLs contra bases de datos globales para el bloqueo preventivo de infraestructuras catalogadas como Malware.

Inteligencia de Dominios (WHOIS)

Consultas automatizadas para extraer la fecha de registro (Creation Date). Detección y bloqueo proactivo de Newly Registered Domains (NRDs), un IoC crítico en campañas efímeras.

DLP & Exfiltración

Validación matemática local (Algoritmo de Luhn) y bloqueo preventivo de copia/pega en campos sensibles para evitar exfiltración de tarjetas bancarias.

Auditoría HSTS / CSP

Inspección de cabeceras HTTP al vuelo. Bloqueo de capturas de credenciales en sitios sin políticas estrictas de cifrado o mitigación XSS cruzado.

Data Masking & Privacy

Sanitización automatizada mediante Expresiones Regulares (Regex) para censurar PII y tokens en parámetros GET antes del almacenamiento local, cumpliendo normativas RGPD.

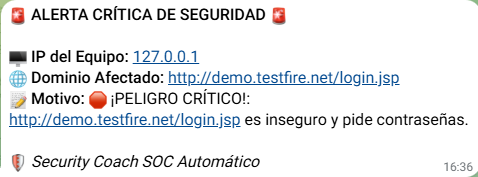

ChatOps & Resiliencia

Envío de webhooks vía Telegram para alertar al SOC de incidentes críticos. Incluye "Kill Switch" para destrucción de pestañas comprometidas y Rate Limiting Anti-DoS en el backend.

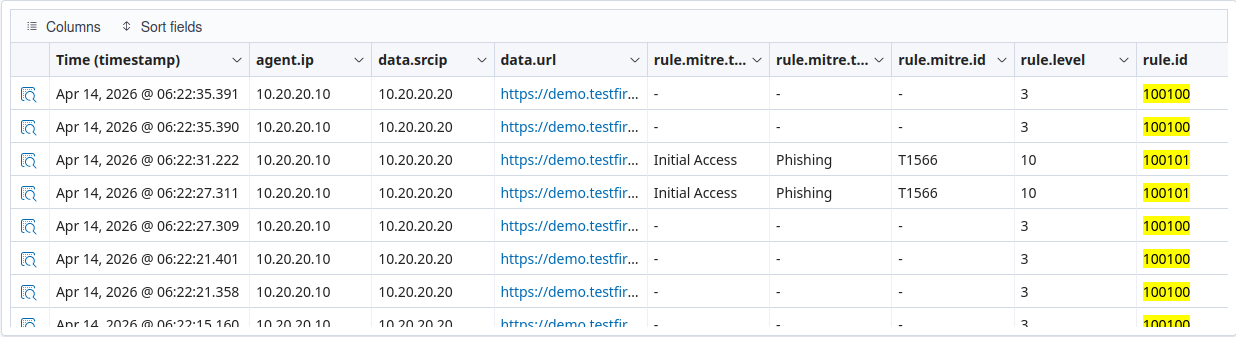

Integración SIEM & Threat Hunting

La telemetría fluye hacia Wazuh en formato JSON estructurado. Se diseñó un diccionario de reglas personalizadas (IDs 100100 a 100113) mapeando las alertas directamente al framework MITRE ATT&CK:

Evidencias de Despliegue e Integración

Integración SIEM (Wazuh)

Reglas personalizadas (100100/100101) ingiriendo telemetría del EDR y mapeando tácticas de Initial Access (T1566) en tiempo real.

Despliegue Corporativo (GPO)

Administración del Active Directory forzando la instalación irreversible del agente en los endpoints mediante políticas de grupo.

Notificaciones SOC (ChatOps)

Webhook automatizado enviado desde el backend en FastAPI alertando al equipo de respuesta ante un login crítico en HTTP plano.

Sensor EDR Frontend

Panel de control del agente en el navegador procesando más de 25.000 detecciones heurísticas y supervisando la salud de contraseñas.

Threat Intelligence Dashboard

Panel de control ejecutivo generado dinámicamente desde el backend, mostrando métricas de interceptación, distribución de riesgo e historial de incidentes.

Interceptación Activa (Zero-Trust)

Bloqueo y alerta en tiempo real disparada en el DOM tras validar el hash truncado de la credencial contra la API de HaveIBeenPwned (k-Anonymity).