OpenSentry (SOAR Autónomo)

Orquestación, Automatización y Respuesta de Seguridad de Código Abierto.

Descripción General

Diseño y desarrollo backend de OpenSentry, una plataforma SOAR autónoma construida desde cero. Actúa como el "cerebro" central de un equipo de operaciones de seguridad, exponiendo una API REST capaz de ingerir alertas estandarizadas de cualquier SIEM, enriquecerlas con inteligencia de amenazas externa y ejecutar acciones de contención en firewalls y directorios activos, reduciendo el tiempo de respuesta (MTTR) de horas a segundos.

Stack Tecnológico del Producto

- Motor Core: Python (Flask, SQLite, Requests)

- Automatización: PowerShell, WinRM, Telebot

- Endpoint & SIEM: Wazuh API, Sysmon

- Inteligencia: MITRE ATT&CK, RegEx

- Integraciones: FortiOS API, VirusTotal, AbuseIPDB

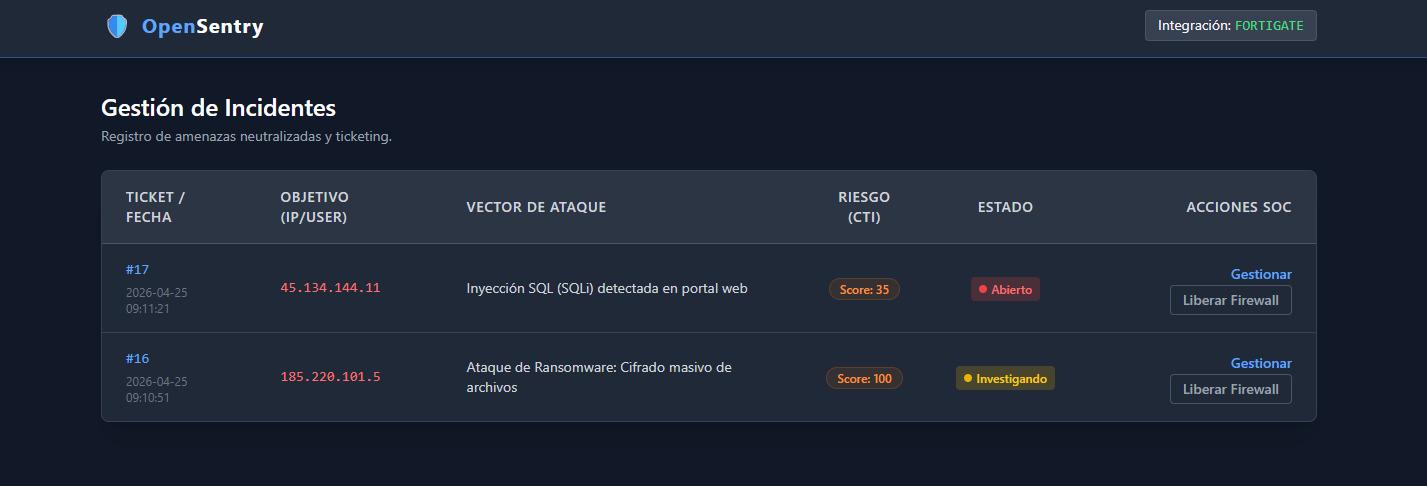

Panel de control web nativo (Case Management) conectado a SQLite.

Arquitectura Base (Perímetro e Identidad)

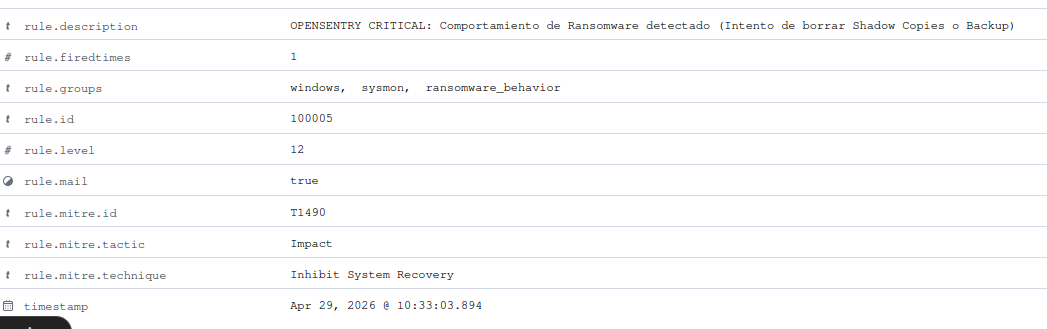

1. Ingesta Estandarizada por API REST

OpenSentry cuenta con un motor agnóstico que recibe webhooks en formato JSON. Evalúa las amenazas basándose directamente en las tácticas del framework MITRE ATT&CK, permitiendo integrarse con cualquier SIEM del mercado sin depender de descripciones de texto volátiles.

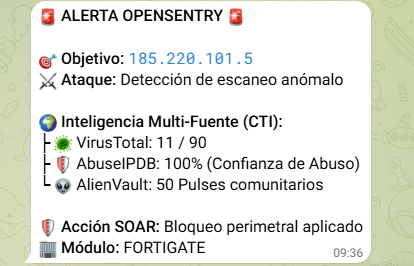

2. Threat Intel Multiplexer (Tríada CTI)

Sistema de enriquecimiento asíncrono. Antes de ejecutar una acción, el SOAR triangula la reputación del atacante consultando simultáneamente múltiples fuentes (VirusTotal, AbuseIPDB y AlienVault OTX), calculando un Score de riesgo unificado para evitar falsos positivos.

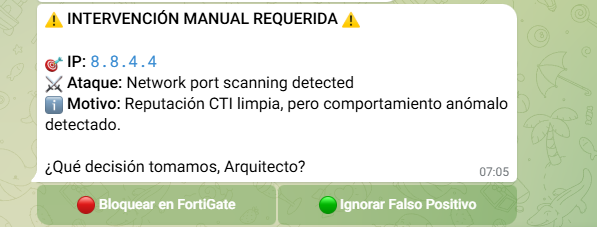

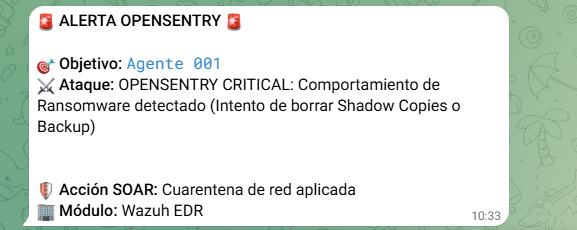

3. ChatOps (Human-in-the-Loop)

Para amenazas ambiguas o de bajo nivel de confianza, la plataforma suspende la ejecución automática y solicita autorización humana mediante un Bot de Telegram interactivo, equilibrando la automatización con el criterio del analista.

Módulo EDR: Protección Integral de Endpoints

OpenSentry incorpora un módulo DevSecOps diseñado para actuar con precisión quirúrgica. Funciona como el "músculo" del SOC, evaluando las alertas del SIEM y ejecutando acciones de contención en milisegundos mediante un motor dual que neutraliza tanto amenazas conocidas como Zero-Days.

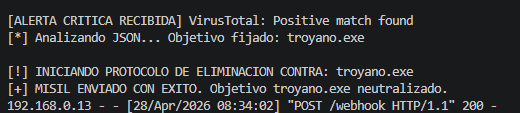

🛡️ Motor de Eliminación Activa

Basado en Threat Intelligence. El sistema intercepta la ejecución de nuevos procesos a nivel de Kernel (Sysmon). El SOAR cruza el Hash criptográfico con VirusTotal. Si se confirma como malicioso, extrae dinámicamente el nombre del ejecutable y ordena al agente la aniquilación inmediata del proceso, sin importar cómo el atacante lo haya camuflado.

🛑 Contención Dinámica Zero-Day

Basado en comportamiento heurístico para evadir firmas. El motor detecta intenciones maliciosas como intentos de destrucción de Shadow Copies (típico de Ransomware - MITRE T1490). Ante esta alerta letal, el SOAR aísla la máquina de la red corporativa reconfigurando su firewall local en tiempo real, bloqueando el movimiento lateral pero manteniendo una línea segura con el SOC para investigación forense.